Tor – это только о «хорошей анонимности?»

Лето 2013 года ознаменовало серьёзный рост среди ботнетов, которые используют системы TOR. В чём их основная опасность? В защищённости от обнаружения. Стоит понимать, что ботнет, особенно, построенный на алгоритмах анонимизации, предназначен в первую очередь для атаки основного сервера максимально скрытыми методами. При этом заражённый компьютер никаким образом противодействовать этому не может, потому как не обнаруживает вирус. Постепенная утечка данных замечается как с больших серверов, так и малых систем, попавших под дурное воздействие интернет-систем. Для того чтобы впоследствии добавить как можно больше заражённых модулей, киберпреступники не боятся отправлять вместе с вирусом постепенные улучшения алгоритма.

Наибольшее распространение в том году получили сразу два ботнета, которые могли нанести серьёзный вред основному серверу системы. В частности, их называют Atrax и Agent.PTA. Несмотря на то, что использовались они лишь для того, чтобы красть вводимую пользователем информацию из полей браузера, они успели произвести огромный фурор на интернет-сообщество.

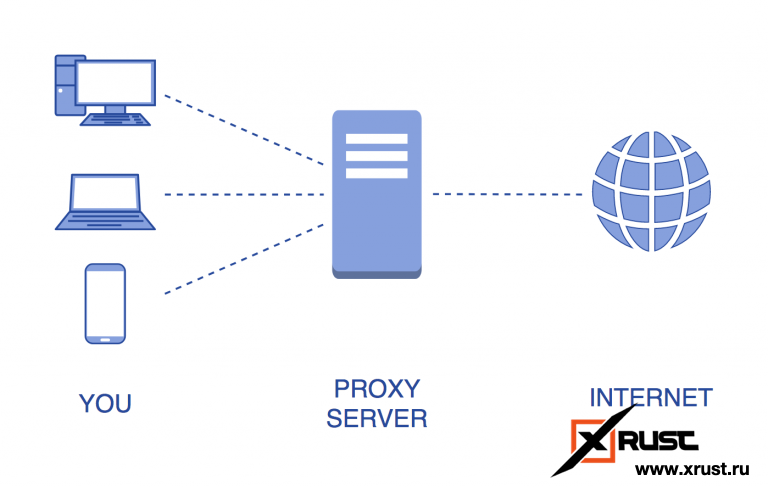

Для того чтобы не попасть в такую ситуацию, необходимо всегда быть в безопасности и наготове. Помогают в этом специализированные системы, в числе которых прокси-сервера и VPN-сервисы. Именно такие предлагает известный сайт shopproxy.net, который к тому же прилагает подробную инструкцию по установке каждого программного обеспечения.

Однако стоит быть всегда настороже, потому как более сильный ботнет Atrax устанавливается как раз через даунлоадер как привычный файл. Из особенностей можно выделить то, что программа может работать как на 32, так и на 64-битных системах, предлагая также проверку на использование виртуальной машины или иных средств безопасности.

В отличие от своего собрата Agent.PTA не представляет из себя слишком серьёзного программного кода, который будет сложно удалить – основная сложность заключается в методах обнаружения, которые представляют из себя целый квест. Так как вирус начинает активизироваться только при получении команд из центрального сервера, то есть, во время открытия браузера или ввода какой-либо информации, придётся ставить настоящие виртуальные «ловушки».

Таким образом киберпреступники используют появившиеся системы и в своих целях тоже, не всегда самых приятных для пользователей. Лишь ответственный подход к отбору используемых файлов, а также безопасность могут защитить компьютерные системы.

Если Вам понравилась статья, рекомендуем:

WhatsApp и Instagram увольняют персонал

Цена на новое жилье в Китае стремительно падает

Нужна Помощь по установке программы Tor – это только о «хорошей анонимности?» ?

При использовании публикаций обязательно указывайте источник didri.ru.

Вопросы и предложения также принимаются на данный адрес [email protected].

На сайте didri.ru отсутствуют журналы, программы и игры для скачивания.